Visão Geral da Tecnologia de Segurança AAA

42 Slides429.50 KB

Visão Geral da Tecnologia de Segurança AAA

Segurança de Acesso à rede com AAA A Arquitetura de Segurança AAA: Authentication, Authorization, Accounting AAA e o tráfego de acesso

Autenticação Um IP identifica um único equipamento ou uma rede, mas o usuário que está num equipamento usando esse endereço, precisa ser uma pessoa válida, autêntica na rede. Autenticação é a capacidade de garantir que alguém, ou algum equipamento, é de fato quem diz ser, dentro de um contexto definido.

Contextos de Autenticação : Exemplos Passaporte Cartão de identificação de uma empresa. Cartão bancário. Habilitação de motorista. CPF Carteira de Identidade de uma pessoa. Cartão do INSS. Mundo virtual: sistemas de computação.

Autenticação Entre duas entidades: O USUÁRIO. O AUTENTICADOR. Categorias de Informação de Autenticação: Algo que sabemos. Algo físico que temos. Algo que somos. Algum lugar onde estamos.

Métodos de Autenticação Métodos de Autenticação são definidos e implementados considerando um ou mais categorias de informação de autenticação.

Qualificação dos Métodos Autenticação fraca Autenticação forte.

Esquemas de Autenticação Two-Party Authentication One-way – somente o cliente é autenticado. Two-Way – autenticação mútua entre cliente e servidor. Trusted Third-Party Authentication

Esquemas Two-Party Athentication Password Challenge/Response One-Time Password (OTP) – S/Key One-Time Password by Tokens Smartcards Biometria

Métodos: Uso dos esquemas Como estes esquemas se encaixam dentro de protocolos de autenticação ponto-a-ponto?

PPP – Point-to-Point Protocol O PPP foi criado para superar as limitações do SLIP (Serial Link Internet Protocol) e para atender à necessidade de um protocolo de encapsulamento para linhas seriais com base em padrões Internet.

PPP – Point-to-Point Protocol Os aprimoramentos do PPP incluem criptografia, controle de erros, endereçamento IP dinâmico, suporte a vários protocolos e negociação da conexão e autenticação.

Métodos de Autenticação em PPP Two-Party Athentication Password Athentication Protocol (PAP) Challege Handshake Authentication Protocol (CHAP) Extensible Authentication Protocol (EAP) TACACS RADIUS Session Key (S/Key)

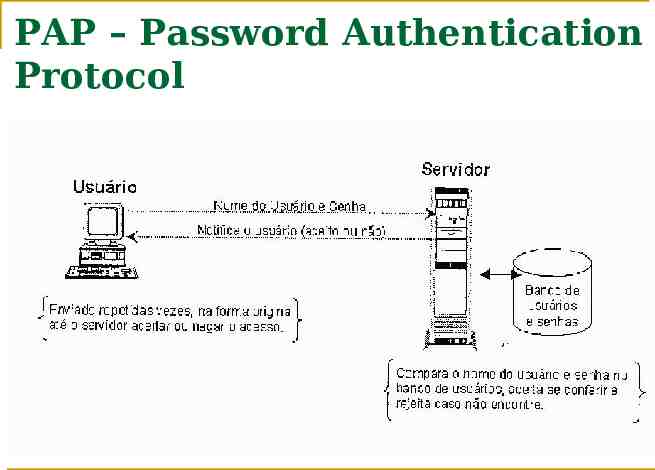

PAP - Password Athentication Protocol Esquema de autenticação muito utilizado entre duas entidades. Mais fraco, em matéria de segurança. O usuário e o servidor conhecem previamente a senha (segredo) e cabe ao servidor armazenar, numa base de senhas, esse segredo para ser comparado no momento da autenticação.

PAP – Password Authentication Protocol

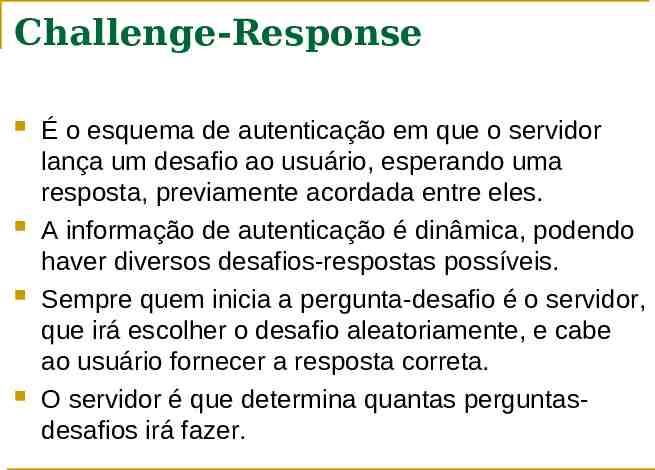

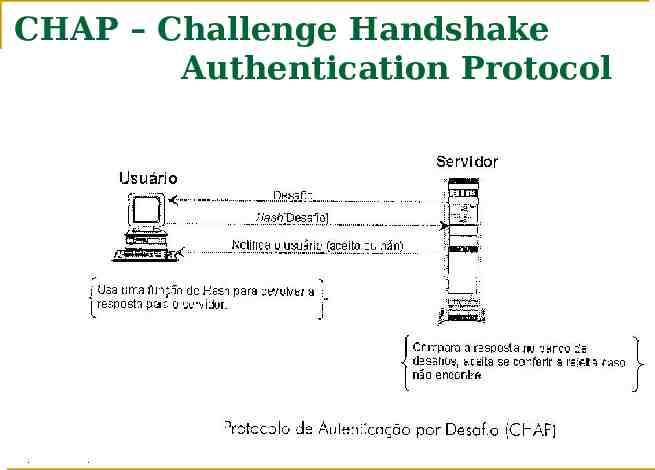

Challenge-Response É o esquema de autenticação em que o servidor lança um desafio ao usuário, esperando uma resposta, previamente acordada entre eles. A informação de autenticação é dinâmica, podendo haver diversos desafios-respostas possíveis. Sempre quem inicia a pergunta-desafio é o servidor, que irá escolher o desafio aleatoriamente, e cabe ao usuário fornecer a resposta correta. O servidor é que determina quantas perguntasdesafios irá fazer.

CHAP – Challenge Handshake Authentication Protocol

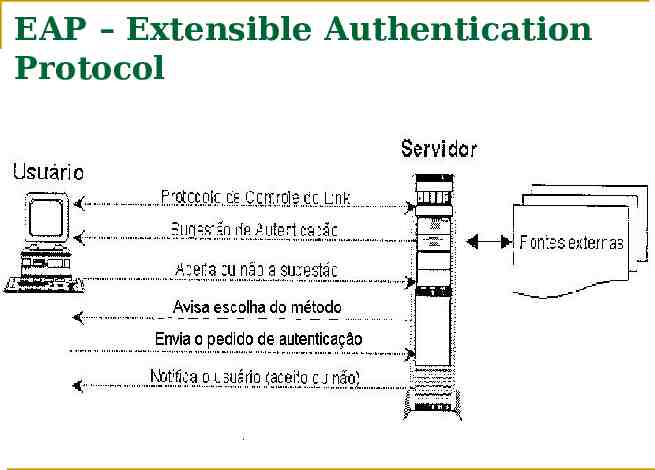

EAP – Extensible Authentication Protocol

Two-Party Athentication: TACACS TACACS - Terminal Access Controller Access Control System. Cisco É um servidor de controle de acesso. Autenticação, controle de níveis de acesso, contabilidade.

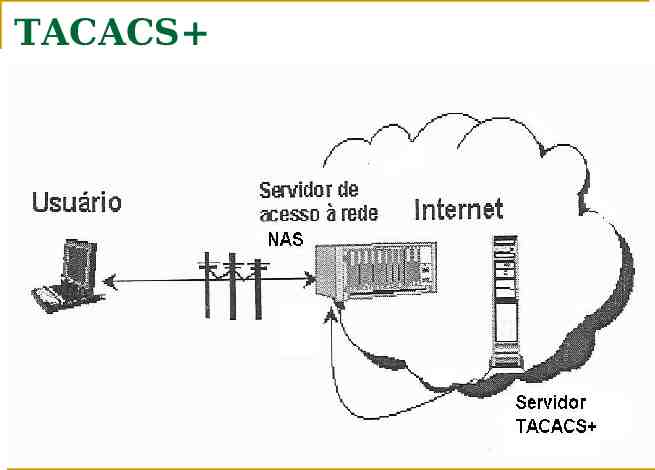

TACACS

Acesso Remoto Usuário se utiliza de um modem em um pool de modems, conectados ao NAS. Quando é estabelecida a conexão, o NAS solicita o nome e a senha do usuário para autenticação. Recebido o nome e a senha, o NAS cria um pacote chamado Requisição de Autenticação, com essas informações.

Acesso Remoto O pacote identifica o NAS, a porta do modem, o usuário (nome, senha). NAS é configurado para suportar diferentes tipos de autenticação, autorização e contabilidade da sessão.

Pedido de Autenticação NAS o envia esse pacote para o servidor TACACS , que tem o BD de segurança, para autenticação. Se o nome e a senha conferem, o servidor TACACS devolve para o NAS uma autorização.

Autorização do Servidor TACACS Essa autorização consiste de: informações da rede do cliente. serviço que o cliente pode utilizar.

O servidor de segurança TACACS Se o nome e senha não conferem, o servidor TACACS envia ao NAS uma notificação de acesso negado, que será encaminhada ao usuário remoto.

Acesso Remoto É função do NAS fazer a contabilidade para cada sessão. Contabilidade: Tempo de cada sessão. Nome do usuário, senha. Largura de banda. Quantidade de bytes enviados e recebidos. Porta do modem. Telefone utilizado. Data e hora de início e fim de cada sessão.

RADIUS Two-Party Athentication

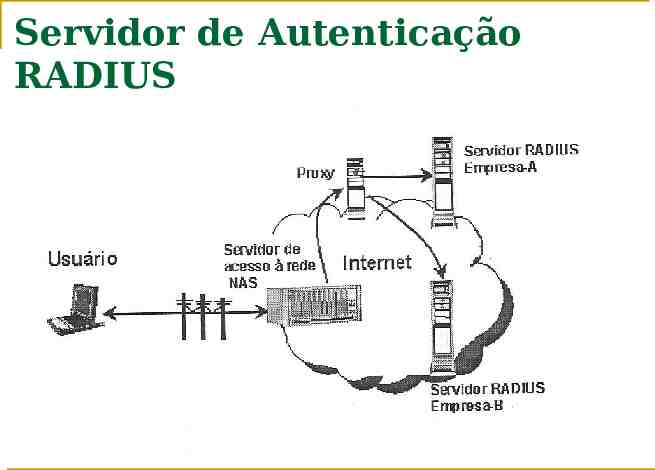

Two-Party Athentication: RADIUS Remote Authentication Dial-In User Service. Livingston (divisão da Lucent Technologies) Cliente/Servidor Utiliza o NAS com papel de cliente do RADIUS.

Servidor de Autenticação RADIUS

RADIUS Usuário se utiliza de ADSL, . Quando é estabelecida a conexão, o NAS solicita o nome e a senha do usuário para autenticação. Recebido o nome e a senha, o NAS cria um pacote chamado Requisição de Autenticação, com essas informações.

NAS O pacote identifica o NAS, a porta do modem, o usuário (nome, senha). NAS envia esse pacote, criptografado, via Internet, para o servidor RADIUS, para autenticação.

Autorização RADIUS Se o nome e a senha conferem, o servidor RADIUS devolve para o NAS uma autorização. Essa autorização consiste de: informações da rede do cliente. serviço que o cliente pode utilizar.

RADIUS Se o nome e senha não conferem, o servidor RADIUS envia ao NAS uma notificação de acesso negado, que será encaminhada ao usuário remoto.

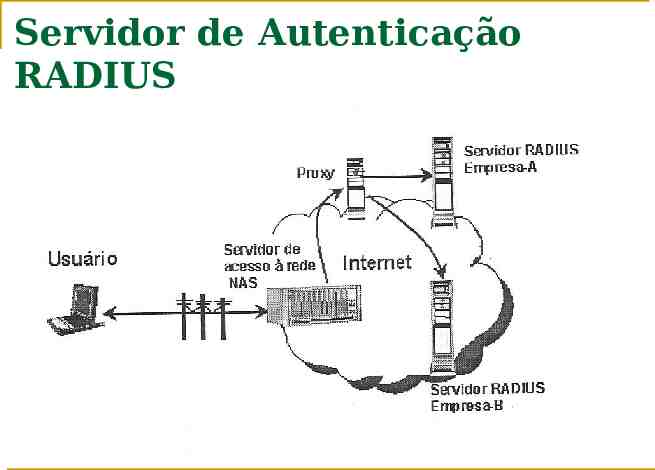

Arquitetura Distribuída RADIUS Os provedores de acesso à Internet e as empresa de telecomunicações, podem utilizar a arquitetura distribuída do RADIUS. Arquitetura RADIUS distribuída na Internet: Proxy Servidor RADIUS na Empresa A. Servidor RADIUS na Empresa B.

PPOE – Point-to-Point Over Ethernet É um protocolo para ADSL (Assyncronous Digital Signature Line) que conecta o modem ADSL de um usuário, ao RAS que fica situado no provedor (no caso NPD-UFSC). Do NPD-UFSC, um pedido de autenticação, via o protocolo RADIUS, é enviado à OI, para o servidor de segurança (usando RADIUS) fazer a autenticação do usuário.

Servidor de Autenticação RADIUS

Métodos de Autenticação Trusted Third-Party Authentication

Métodos de Autenticação Trusted Third-Party Authentication Kerberos X.509 Public Key Infrastrutcture (PKI) Não explicado neste capítulo. Necessita entendimento de assinaturas e certificados digitais.

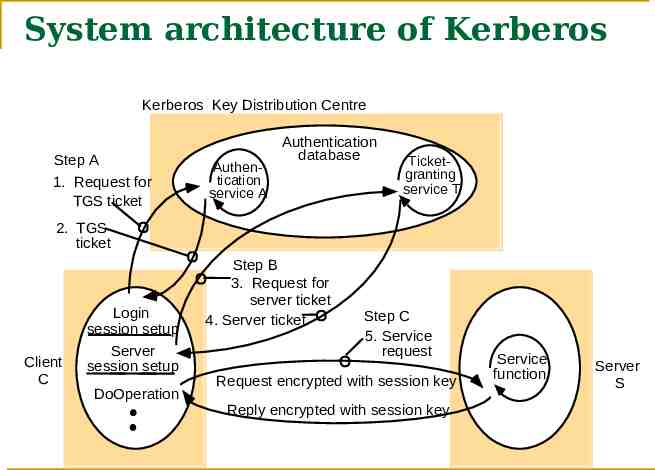

Trusted Third-Party Authentication: Kerberos Desenvolvido no MIT nos anos 80 [Steiner et al. 1988] para prover uma gama de facilidades de autenticação e segurança, para uso na rede de computação do campus no MIT. Kerberos Version 5 [Neuman and Ts’o 1994] está nos padrões Internet na RFC 1510. Usado por muitas empresas e universidades.

Kerberos O código fonte para uma implementação é público (MIT).

System architecture of Kerberos Kerberos Key Distribution Centre Step A 1. Request for TGS ticket Authentication service A Authentication database Ticketgranting service T 2. TGS ticket Client C Login session setup Server session setup DoOperation Step B 3. Request for server ticket 4. Server ticket Step C 5. Service request Request encrypted with session key Reply encrypted with session key Service function Server S

Servidores de Segurança AAA BDs de segurança remoto: TACACS RADIUS Kerberos